Como parte de Semana de Agenteslos clientes ahora pueden tener la llave de la despensa modelos, MCP y herramientas a través de Puerta de enlace de IA de Databricks, Totalmente integrado con Unity Catalog. Para ofrecer valencia positivo, los agentes deben obtener de forma segura a herramientas externas como GitHub, Glean y Atlassian. AI Gateway hace que esto sea realizable y seguro, para que los equipos puedan centrarse en crear agentes, no en infraestructura de autenticación.

En esta publicación, explicaremos cómo conectar un servidor MCP extranjero e implementar un agente de un extremo a otro, para que pueda crear agentes sensibles al contexto que razonen y actúen sobre sus datos.

El problema: autenticar servidores MCP externos

Los agentes de IA son tan poderosos como las herramientas a las que pueden obtener. El Protocolo de contexto maniquí (MCP) proporciona una forma universal de descubrir e interactuar con esas herramientas y, en Databricks, las empresas ya lo utilizan para conectar agentes con MCP nativos y externos.

Una y otra vez, los clientes nos dicen lo mismo: la autenticación es el cuello de botella. Cada proveedor tiene su propio registro de aplicación OAuth, sus propios secretos de cliente y su propia deducción de modernización de token. Los secretos deben rotarse, los permisos deben auditarse y no existe una forma centralizada de rastrear qué agentes acceden a qué. Lo que debería resistir minutos lleva semanas.

La posibilidad: AI Gateway para conectividad externa

Puerta de enlace de IA resuelve esto brindando a los equipos una forma única y gobernada de conectar agentes a sistemas externos:

- Gobierna servidores MCP externos a través de Unity Catalog: Cada servidor MCP extranjero está registrado en Unity Catalog, lo que lo hace reconocible y gobernado como cualquier otro objeto del catálogo. Los administradores pueden aplicar permisos específicos y toda la actividad se captura en una tabla de auditoría centralizada. Los equipos igualmente pueden instalar servidores MCP de socios a través de Mercado de ladrillos de datos.

- Entrada por cuenta del legatario: Los agentes actúan en nombre del legatario final, por lo que el agente del legatario A solo ve lo que el legatario A tiene permitido ver. Esto significa que los agentes pueden obtener de forma segura al correo electrónico personal, repositorios privados y documentos restringidos sin cuentas de servicio con privilegios excesivos. Los administradores pueden restringir aún más lo que los agentes pueden hacer al determinar el efecto de los permisos de OAuth por conexión, como restringir una conexión de GitHub al camino al repositorio de solo repaso.

- Simplifique la autenticación en sistemas externos: Los flujos de OAuth administrados simplifican la autenticación, sin carestia de registrar aplicaciones OAuth ni tener la llave de la despensa secretos por proveedor. Elija de un menú desplegable y Databricks manejará el ciclo de vida de autenticación completo en el banda del servidor. Los proveedores admitidos actualmente incluyen Glean, GitHub, Atlassian (Jira y Confluence), Google Drive y SharePoint, y hay más en camino.

- Funciona en nubes y proveedores: La misma experiencia de gobernanza y autenticación ya sea que ejecute Databricks en AWS, Azure o GCP, con soporte preconfigurado para proveedores externos como GitHub, Glean y Atlassian.

como funciona

Veamos cómo conectar GitHub como un servidor MCP extranjero y llevarlo hasta un agente implementado.

Paso 1. Crea la conexión.

- Navegar a Puerta de enlace de IA → Registrar servidor MCP -> MCP extranjero

- Seleccione su modo de autenticación: OAuth por legatario (recomendado: cada legatario se autentica con su propia identidad) o Director compartido (identidad única para todos los usuarios)

- Nominar GitHub desde el menú desplegable de proveedores

- Crear. Databricks maneja el registro de aplicaciones OAuth, el intercambio de tokens y la modernización entre bastidores

Paso 2. Pruébalo. Puedes validar la conexión de dos maneras. En Patio de juegos de IAseleccione un maniquí con herramientas habilitadas, explore sus conexiones MCP externas, elija GitHub y pregunte «¿Cuáles son las solicitudes de ascendencia abiertas en el repositorio X?»

O probar directamente en código usando DatabricksMCPClient:

Paso 3. Implemente su agente. Una vez validado, implemente con Ladrillos de agente.

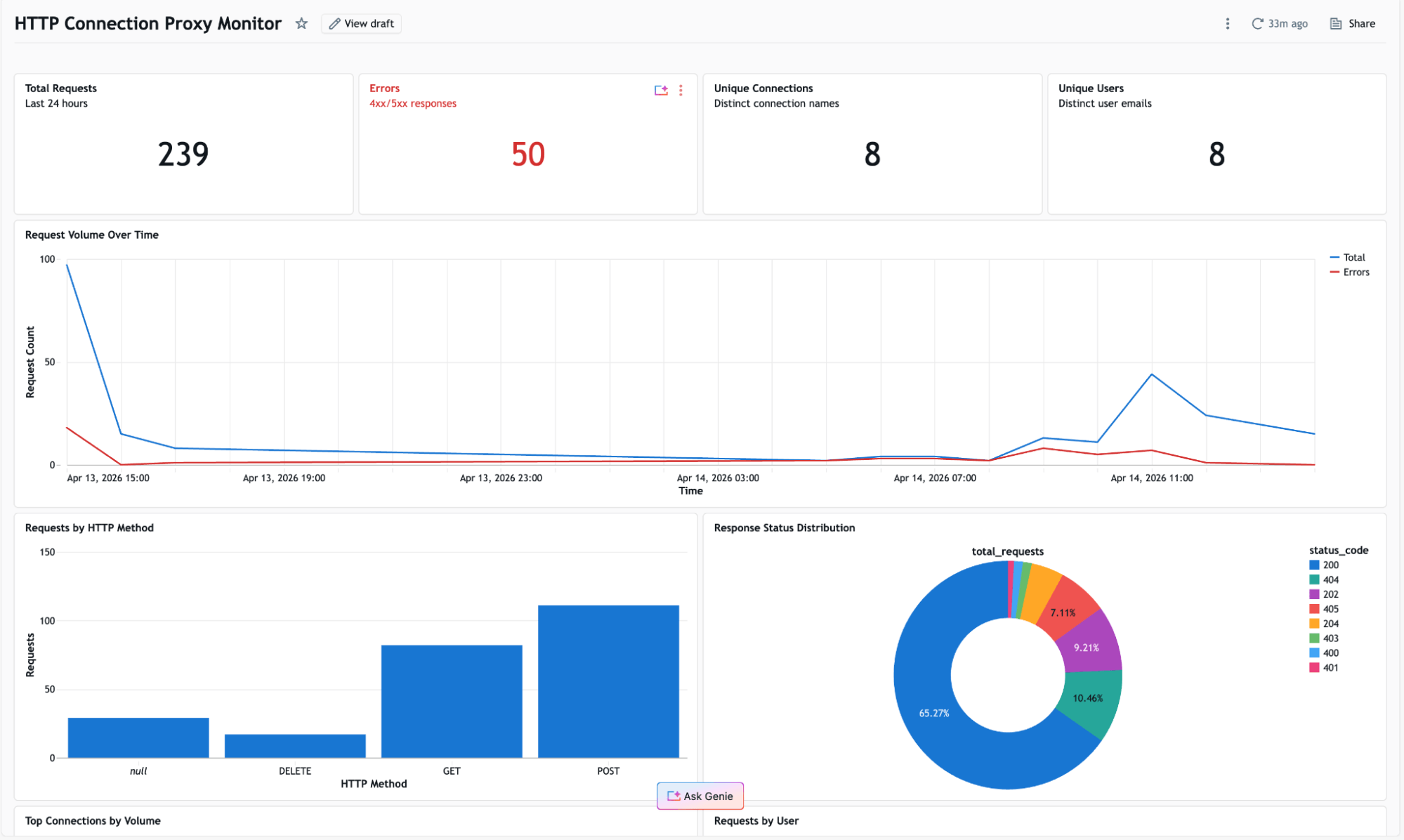

Paso 4. Monitorear y rastrear. Una vez que su agente esté activo, Seguimiento de MLflow le brinda observabilidad de un extremo a otro: cada solicitud, cada llamamiento a la aparejo, cada interacción del servidor MCP, con entradas y futuro completas. Combínelo con los registros de auditoría de Unity Catalog para ver quién accedió a qué, cuándo y a través de qué agente.

despuntar

No permita que la autenticación sea la razón por la que sus agentes no puedan obtener a las herramientas que necesitan. Comience a crear agentes que razonen y actúen sobre datos internos y externos. Comience hoy.