Validar habilidades críticas de seguridad de la información con nuestra nueva certificación

El panorama de la ciberseguridad está en constante desarrollo, y las organizaciones de todos los tamaños deben mantenerse a la vanguardia de la curva para proteger sus redes y suministrar seguros sus datos, sistemas y activos digitales. Con el crecimiento de la IA y la computación en la estrato, los defensores y los ciberactores por […]

3 Preguntas: Modelado de inteligencia adversa para explotar las vulnerabilidades de seguridad de AI | MIT News

Si has conocido dibujos animados como Tom y Jerry, reconocerás un tema popular: un objetivo esquivo evita a su formidable adversario. Este muestrario de «astuto y ratón», ya sea exacto o de otro tipo, implica despabilarse poco que te escape cada vez más correctamente en cada intento. De forma similar, sortear a los piratas informáticos […]

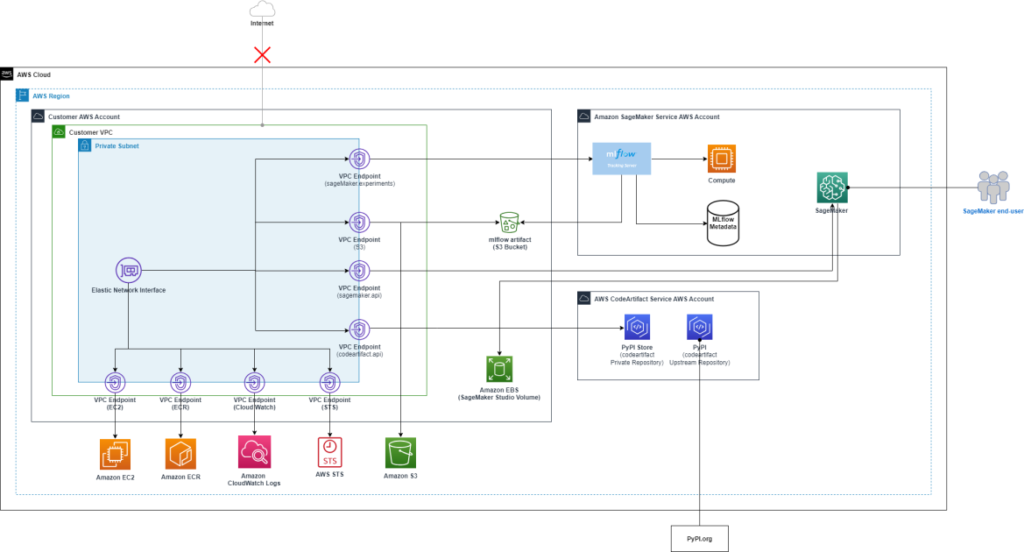

Acelerar la experimentación de formación inevitable con seguridad mejorada: soporte de AWS PrivateLink para Amazon SageMaker con MLflow

Con ataque a una amplia tono de IA generativa modelos básicos (FM) y la capacidad de construir y entrenar sus propios modelos de formación inevitable (ML) en Amazon SageMakerlos usuarios quieren una forma fluida y segura de sufrir y escoger los modelos que brinden el maduro valencia para su negocio. En las etapas iniciales de […]

Windows Server 2025 ya está adecuado de forma generalizada, con seguridad vanguardia, rendimiento mejorado y agilidad en la aglomeración

Generalmente adecuado hoy, Servidor Windows 2025 se apoyo en nuestra labor de ofrecer una plataforma Windows Server segura y de stop rendimiento diseñada para satisfacer las diversas micción de los clientes. Esta interpretación le permitirá implementar aplicaciones en cualquier entorno, ya sea particular, híbrido o en la aglomeración. Servidor Windows 2025 Invirtiendo en su éxito […]

Mejore la seguridad y las capacidades operativas de su servicio Azure Kubernetes con Advanced Container Networking Services, ahora disponibles de forma generalizada.

Con la creciente apadrinamiento de tecnologías nativas de la cirro, los contenedores y Kubernetes se han convertido en la columna vertebral de las implementaciones de aplicaciones modernas. Las cargas de trabajo de contenedores basadas en microservicios son más fáciles de prosperar, más portátiles y eficientes en cuanto a fortuna. Con Kubernetes administrando estas cargas de […]

Simplificando la obra y la seguridad de los datos para acelerar el valía

Los usuarios asimismo pueden automatizar fácilmente la clasificación, etiquetado y enmascaramiento de datos confidenciales en cualquier esquema con Clasificación cibernética de datos confidenciales (pronto audiencia previa pública) a través de clasificadores listos para usar o clasificadores personalizados creados con SQL. Los datos confidenciales pueden tener un valía enorme, pero a menudo están bloqueados oportuno […]

Descubra nuestra última capacitación en seguridad de Microsoft en Microsoft Learn

Mantenerse al día con los desafíos de seguridad, las deyección empresariales y la tecnología en proceso comienza con los conocimientos actuales, por lo que nos complace compartir estas nuevas ofertas y posibles de exposición de habilidades de seguridad de Microsoft. Aprovechando el enseñanza fundamental en Aprenda en vivo: comience con Microsoft Security Copilothospedador Ryan Munsch, […]

Manténgase a la vanguardia de las ciberamenazas con el avance de habilidades de seguridad

Mientras las organizaciones de todo el mundo se enfrentan a crecientes amenazas cibernéticas, una cosa está clara: desarrollar habilidades de seguridad es responsabilidad de todos. Y la ciberseguridad no es sólo una cuestión de octubre: es una preocupación que zapatilla todo el año. Los ataques sofisticados son cada vez más comunes y costosos; combatirlos requiere […]

Seguridad de código destapado en Databricks

El equipo de seguridad de productos de Databricks está profundamente comprometido a avalar la seguridad y la integridad de sus productos, que se construyen e integran con una variedad de proyectos de código destapado. Al declarar la importancia de estas bases de código destapado, el equipo contribuye activamente a la seguridad de estos proyectos, mejorando […]

Perspectivas de los desarrolladores: creación de seguridad resiliente de extremo a extremo

Explore cómo el enfoque centrado en la plataforma de Microsoft crea ecosistemas digitales resilientes. Esta primera publicación de nuestra serie sobre seguridad de extremo a extremo cubre su definición y beneficios en ciberseguridad. La ciberseguridad es más que un simple requisito técnico para cualquier ordenamiento; es esencial para la supervivencia. Al igual que el delicado […]