Microsoft está anunciando la clarividencia previa de Signing Transparency para afrontar las amenazas a la sujeción de suministro de software que la firma de código tradicional por sí sola no puede evitar por completo, basándose en el principio Zero Trust de «nunca encomendar, siempre revisar». Signing Transparency utiliza un registro de solo anexos para registrar de forma verificable cada firma, con claves protegidas en un enclave informático seguro y confidencial.

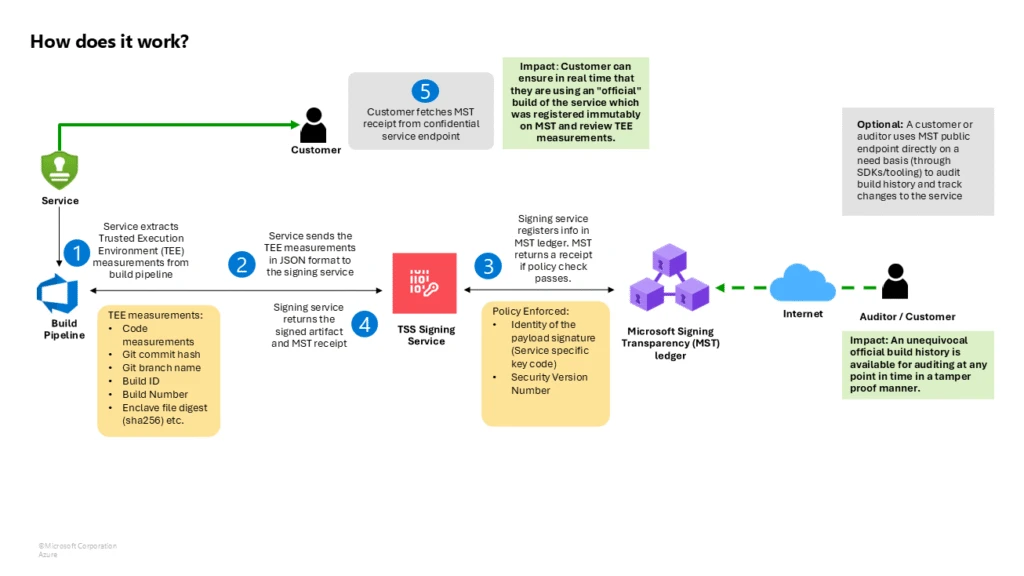

Hoy, Microsoft anuncia la clarividencia previa de Signing Transparency para afrontar las amenazas a la sujeción de suministro de software que la firma de código tradicional por sí sola no puede evitar por completo, basándose en el principio de Confianza Cero de «Nunca confíes, siempre verifica.» Signing Transparency utiliza un registro de solo anexo para registrar de forma verificable cada firma, con claves protegidas en un enclave informático confidencial y seguro. Esto permite a las organizaciones y a los auditores revisar de forma independiente las pruebas criptográficas de las versiones de servicios, mejorando la seguridad y la responsabilidad. La transparencia mejorada garantiza una visibilidad directa de las políticas de seguridad aplicadas para cada lectura, lo que aumenta la confianza y la evidencia de manipulación en todas las implementaciones empresariales.

Falta de transparencia en la sujeción de suministro de software

La seguridad de la sujeción de suministro de software moderna enfrenta amenazas sofisticadas. Los atacantes han explotado repetidamente la confianza en software firmado–desde sistemas de compilación comprometidos hasta certificados de firma de código robados– para distribuir actualizaciones maliciosas. De hecho, lo que se necesita es un mecanismo para realizar la firma de código. verificable y responsable a escalerapara que cualquier cambio inesperado se haga evidente.

Cuando se alcahuetería de software, la transparencia de firma significa que cada firma de artefacto firmado se registra en un texto de contabilidad de llegada notorio, de código despejado y a prueba de manipulaciones. De esta forma, cualquiera puede consultar y auditar luego el texto longevo para confirmar cuando y qué fue firmado, y por quienincluido el propio texto longevo, lo que hace mucho más difícil para los atacantes ocultar firmas maliciosas.

Los registros de transparencia ayudan a ampliar la confianza en los casos en los que la firma de código no puede, especialmente cuando se combinan con entornos de ejecución confiables (TEE). Por ejemplo, si un adversario logra robar o hacer un uso indebido de una esencia de firma confiable, podría firmar malware con una firma perfectamente válida. Un servicio de transparencia obliga a un adversario a esconderse del registro (lo que genera señales de alerta) o a hacer que su ataque sea visible de forma indeleble. En otras palabras, incluso si los atacantes comprometen las claves de firma, no pueden cubrir sus huellas: cualquier manipulación o firma inesperada puede ser detectada, por cualquier parte, a través del registro de transparencia. Esto aumenta significativamente la confianza en la integridad de la sujeción de suministro de software.

¿Qué es la transparencia de firma de Microsoft?

Signing Transparency de Microsoft es un servicio administrado en la abundancia diseñado para mejorar la confianza y la seguridad en las cadenas de suministro de software. Básicamente, actúa como un certificador imparcial para las firmas de software, creando un registro permanente y auditable de quién firmó qué y cuándo. Al hacerlo, proporciona una demostración independiente de que una lectura de software determinada no ha sido reemplazada o modificada en secreto y que todos los eventos de firma siguen los patrones esperados.

Específicamente, mantiene un texto de contabilidad notorio, de solo anexos, de eventos de firma de software, aprovechando una criptografía sólida y hardware confidencial para avalar la integridad del texto de contabilidad para los usuarios externos. Siempre que se firma software (por ejemplo, un binario de aplicación, una imagen de contenedor, una modernización de firmware, etc.), la firma se envía al servicio de Transparencia de firma. El servicio utiliza políticas para revisar y registrar una firma de remisión en un registro inmutable (capturado como un árbol Merkle) y las firma con una esencia que se crea en un enclave informático confidencial seguro y que nunca puede salir, emitiendo un recibo mundialmente verificable y a prueba de manipulaciones como evidencia del evento.

Este servicio utiliza sobres COSE (CBOR de firma y secreto de objetos) que cumplen con el boceto del normalizado IETF para la integridad, transparencia y confianza de la sujeción de suministro (SCITT), lo que subraya el compromiso de Microsoft con los estándares abiertos en la seguridad de la sujeción de suministro.

| Refrendar sobres COSE | Compendio longevo de árbol Merkle inmutable | Recibos de auditoría y cumplimiento. |

| Signing Transparency puede asociar un recibo para las firmas digitales empaquetadas como sobres COSE (un formato normalizado del IETF. Al asociar su propia firma al sobre de los artefactos firmados, crea una segunda capa de certificación. Cualquier modificación al artefacto o su firma diferente rompería esta contrafirma, haciendo que la manipulación sea inmediatamente detectable. Esto garantiza que la integridad del objeto firmado sea verificable de forma independiente. | Todos los registros contrafirmados se guardan en un texto de contabilidad de solo anexos implementado como un árbol Merkle. Cada nueva firma incluso se convierte en una hoja del árbol, y el hash raíz del árbol se actualiza criptográficamente. La estructura Merkle proporciona una prueba de inclusión compacta y verificable para cada entrada. Adicionalmente, ninguna entrada puede modificarse o eliminarse sin romper los enlaces criptográficos, lo que ofrece sólidas garantías de inmutabilidad y transparencia. | Por cada firma enviada, el servicio emite un recibo de enunciación transparente (es asegurar, un recibo criptográfico). Este recibo contiene prueba de que se registró la firma (incluida la raíz del árbol Merkle y la prueba de inclusión) y está firmado por el servicio de transparencia. Las organizaciones pueden acumular estos recibos como evidencia para auditorías de cumplimiento y cualquiera puede usarlos luego para revisar de forma independiente que la firma de un artefacto en realidad se registró en la repisa en un momento específico. |

¿Cómo funciona en la actos?

Cuando un desarrollador o un sistema de compilación automatizado firma un fragmento de código, el servicio de firma genera un sobre de firma COSE_Sign1, un formato de firma binario compacto y Tipificado industrial RFC 9052que contiene firma, metadatos y la carga útil. Ese objeto firmado (el sobre COSE) luego se envía al servicio de Transparencia de firma. El servicio verifica la firma y la identidad del firmante con su política de confianza y luego agrega una contrafirma al sobre COSE. Esta firma no reemplaza la diferente; aumenta con la certificación de Microsoft y un indicador del texto de contabilidad inmutable y la prueba de inclusión criptográfica.

Cuando el servicio confirma una entrada en su texto de contabilidad, bajo el capó, este texto de contabilidad está respaldado por Microsoft Compendio longevo confidencial y Ámbito confidencial del consorcio (CCF) corriendo en un TEE. Cada entrada normalmente incluye metadatos como un hash del artefacto firmado, la firma diferente, la identidad del firmante y la contrafirma. El texto longevo utiliza una estructura de datos de árbol de Merkle, por lo que cuando se agrega la nueva entrada, se calcula una nueva raíz de Merkle. El servicio firma criptográficamente esta raíz y la empaqueta (anejo con la ruta de hashes que prueba la inclusión de la entrada) en el recibo devuelto al afortunado. El recibo esencialmente dice: «Nosotros, el servicio de transparencia, hemos registrado la firma de su artefacto en la posición X de nuestro registro (con el hash raíz Y). Aquí está la prueba y nuestra firma para dar fe de ello».

Oportuno a que el recibo es una prueba firmada de inclusión y el texto longevo está respaldado por computación confidencial, la demostración demuestra que el objeto pasó la política de confianza del registro y que el evento de firma se registró para que cada participante (ya sea un sistema de implementación automatizado, un auditor o un afortunado final) pueda verlo y verificarlo de forma independiente.

Cómo Signing Transparency mejoría la seguridad y la confianza

La implementación de Signing Transparency ofrece a las empresas una seguridad sustancial a través de:

- Comunicaciones a prueba de manipulaciones: Todas las compilaciones y actualizaciones de software deben registrarse, lo que hace que cualquier lectura no autorizada o modificada sea inmediatamente detectable. Los registros inmutables garantizan que los artefactos no hayan sido alterados en secreto.

- Comprobación independiente: Los clientes y socios pueden revisar la autenticidad del software localmente mediante recibos de transparencia, eliminando la dependencia monopolio de proveedores o canales de distribución.

- Seguimiento de auditoría y cumplimiento: Cada componente de software está vinculado a un recibo firmado, lo que proporciona evidencia clara para auditorías de cumplimiento e investigaciones de incidentes. Los registros se pueden monitorear para detectar anomalías.

- Aplicación de políticas y rendición de cuentas: Los servicios de transparencia hacen cumplir las políticas de registro y conservan registros de las acciones de firma, disuadiendo amenazas internas y garantizando la responsabilidad por violaciones de políticas.

- Protección contra compromiso esencia y repetición: Cualquier uso de una esencia de firma comprometida es visible en el registro y las pruebas de modernización evitan ataques de reversión al revisar las últimas versiones.

- Extendido a firmware y hardware: Los mismos principios se aplican al firmware y al hardware, respaldando la integridad de la sujeción de suministro en todas las capas tecnológicas, desde servidores hasta dispositivos IoT, con iniciativas como OCP-SAFE y Caliptra que permiten la demostración.

Por qué la integridad y la transparencia del código verificable son esenciales para la seguridad de la sujeción de suministro de software

Con el aumento de los ataques a la sujeción de suministro de software, las organizaciones necesitan pruebas de integridad y métodos de detección rápidos. El servicio Signing Transparency de Microsoft avanza en esto al adjuntar un registro verificable a cada artefacto firmado, promoviendo la confianza a través de la transparencia. Para las empresas, la apadrinamiento de esta tecnología permite la demostración directa del código, reduce el peligro, genera confianza en el cliente y disuade la manipulación al surtir registradas las acciones maliciosas.

¡Estoy interesado! ¿Cómo puedo instruirse más?

Únase a la comunidad de clarividencia previa para un chat imaginario expresando interés aquí.