Con la creciente apadrinamiento de tecnologías nativas de la cirro, los contenedores y Kubernetes se han convertido en la columna vertebral de las implementaciones de aplicaciones modernas. Las cargas de trabajo de contenedores basadas en microservicios son más fáciles de prosperar, más portátiles y eficientes en cuanto a fortuna. Con Kubernetes administrando estas cargas de trabajo, las organizaciones pueden implementar aplicaciones avanzadas de inteligencia industrial y formación inevitable en diversos fortuna informáticos, lo que alivio significativamente la productividad operativa a escalera. con esto

Con la creciente apadrinamiento de tecnologías nativas de la cirro, los contenedores y Kubernetes se han convertido en la columna vertebral de las implementaciones de aplicaciones modernas. Las cargas de trabajo de contenedores basadas en microservicios son más fáciles de prosperar, más portátiles y eficientes en cuanto a fortuna. Con Kubernetes administrando estas cargas de trabajo, las organizaciones pueden implementar aplicaciones avanzadas de inteligencia industrial y formación inevitable en diversos fortuna informáticos, lo que alivio significativamente la productividad operativa a escalera. Con esta progreso de la bloque de aplicaciones surge una gran obligación de controles de seguridad granulares integrados y una observabilidad profunda; sin secuestro, la naturaleza efímera de los contenedores hace que esto sea un desafío. Ahí es donde Azure Servicios avanzados de redes de contenedores entra.

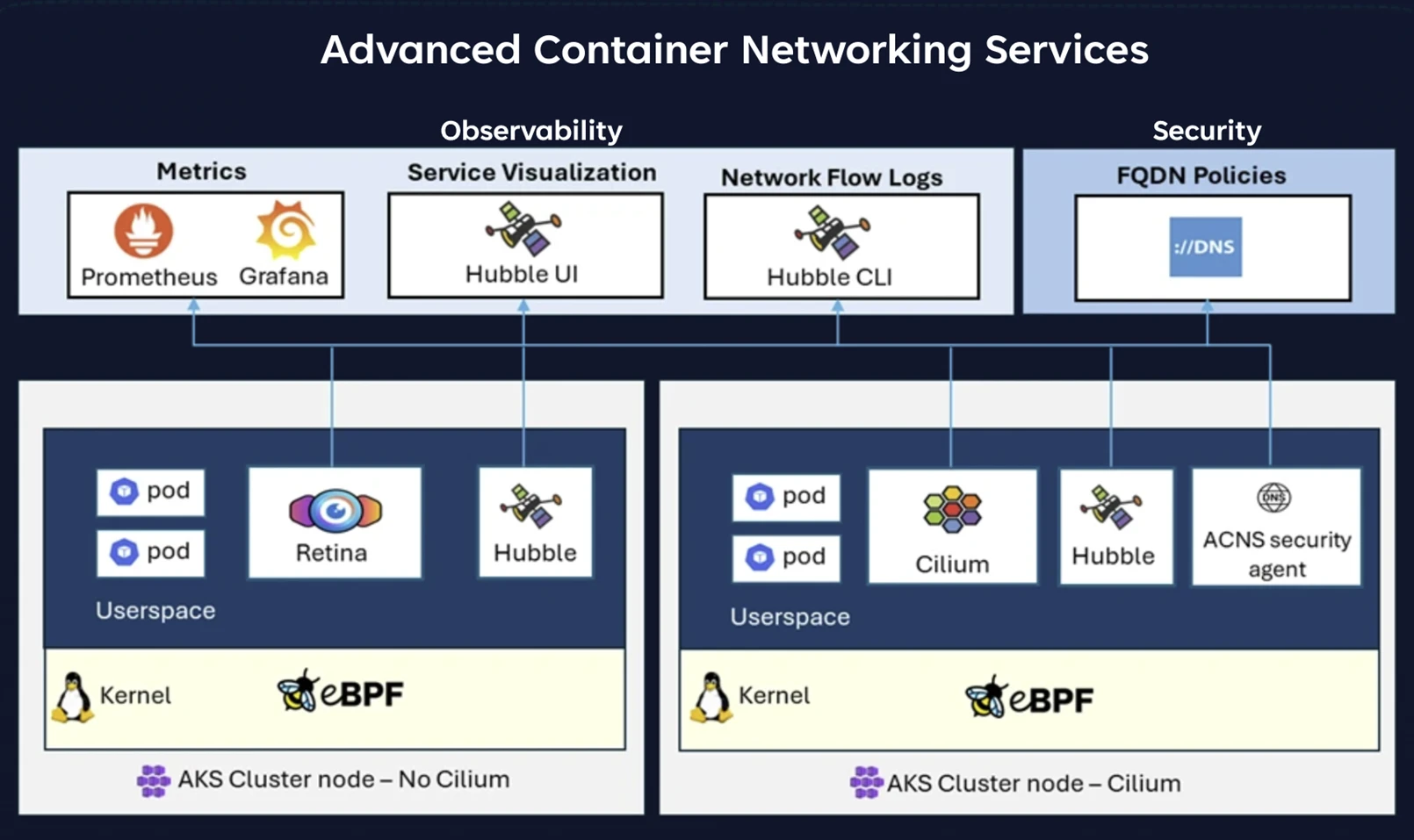

Nos complace anunciar la disponibilidad universal de los servicios avanzados de redes de contenedores para Servicios de Azure Kubernetes (AKS)una posibilidad nativa de la cirro diseñada específicamente para mejorar la seguridad y la observabilidad de Kubernetes y entornos en contenedores. Advanced Container Networking Services se centra en ofrecer una experiencia perfecta e integrada que le permita persistir posturas de seguridad sólidas y obtener información detallada sobre el tráfico de su red y el rendimiento de las aplicaciones. Esto garantiza que sus aplicaciones en contenedores no solo sean seguras sino que todavía cumplan con sus objetivos de rendimiento y confiabilidad, lo que le permitirá ordenar y prosperar su infraestructura con confianza.

Echemos un vistazo a las características de observabilidad y seguridad de la red de contenedores de esta traducción.

Observabilidad de la red de contenedores

Si admisiblemente Kubernetes sobresale en la orquestación y gobierno de estas cargas de trabajo, aún queda un desafío crítico: ¿cómo obtenemos una visibilidad significativa de cómo interactúan estos servicios? Observar el tráfico de red de los microservicios, monitorear el rendimiento y comprender las dependencias entre componentes son esenciales para asegurar la confiabilidad y la seguridad. Sin este nivel de conocimiento, los problemas de rendimiento, las interrupciones e incluso los posibles riesgos de seguridad pueden acaecer desapercibidos.

Para comprender verdaderamente qué tan admisiblemente están funcionando sus microservicios, necesita poco más que métricas básicas a nivel de clúster y registros de red potencial. La observabilidad integral de la red requiere métricas de red granulares que incluyan información a nivel de nodo, nivel de pod y nivel de servicio de nombres de dominio (DNS). Estas métricas permiten a los equipos identificar cuellos de botella, solucionar problemas y monitorear el estado de cada servicio en el clúster.

Para afrontar estos desafíos, Advanced Container Networking Services ofrece potentes funciones de observabilidad diseñadas específicamente para Kubernetes y entornos en contenedores. Los servicios avanzados de redes de contenedores brindan información detallada y en tiempo actual a nivel de nodo, nivel de pod y métricas tanto del protocolo de control de transmisión (TCP) como del nivel DNS, lo que garantiza que ningún aspecto de su red pase desapercibido. Estas métricas son cruciales para identificar cuellos de botella en el rendimiento y resolver problemas de red antiguamente de que afecten las cargas de trabajo.

Las características de observabilidad de la red de Advanced Container Networking Services incluyen:

- Métricas a nivel de nodo: Estas métricas proporcionan información sobre el bulto de tráfico, los paquetes descartados, la cantidad de conexiones, etc. por nodo. Las métricas se almacenan en formato Prometheus y se pueden ver en Grafana.

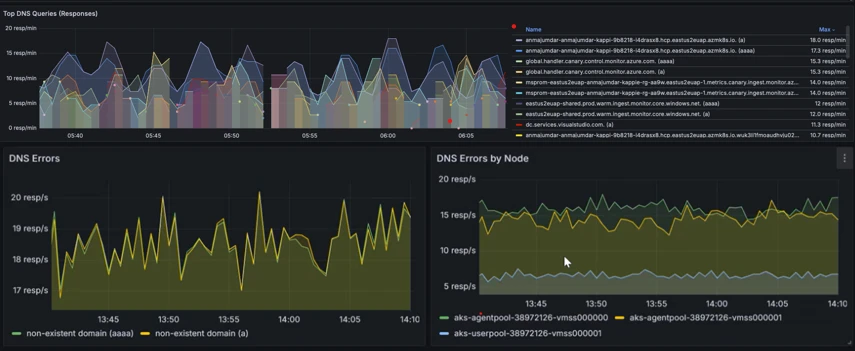

- Métricas de Hubble, DNS y métricas a nivel de pod: Advanced Container Networking Services utiliza Hubble para compilar métricas e incluir el contexto de Kubernetes, como el nombre del pod de origen y destino y la información del espacio de nombres, lo que permite identificar los problemas relacionados con la red a un nivel más granular. Las métricas cubren el bulto de tráfico, paquetes descartados, restablecimientos de TCP, flujos de paquetes L4/L7 y más. Incluso hay métricas de DNS que cubren errores de DNS y solicitudes de DNS sin respuesta.

- Registros de flujo del Hubble: Los registros de flujo brindan visibilidad de la comunicación de la carga de trabajo y ayudan a comprender cómo se comunican los microservicios entre sí. Los registros de flujo todavía ayudan a replicar preguntas como: ¿Recibió el servidor la solicitud del cliente? ¿Cuál es la latencia de ida y dorso entre la solicitud del cliente y la respuesta del servidor?

- Planisferio de dependencia del servicio: Este flujo de tráfico todavía se puede visualizar utilizando la interfaz de sucesor de Hubble, crea un expresivo de conexión de servicio basado en registros de flujo y muestra registros de flujo para el espacio de nombres seleccionado.

Seguridad de la red de contenedores

Uno de los desafíos esencia con la seguridad de los contenedores surge del hecho de que Kubernetes, de forma predeterminada, permite todas las comunicaciones entre puntos finales, lo que presenta altos riesgos de seguridad. Los servicios avanzados de red de contenedores con Azure CNI con tecnología de Cilium permiten políticas de red avanzadas y detalladas que utilizan identidades de Kubernetes para permitir solo el tráfico permitido y proteger los puntos finales.

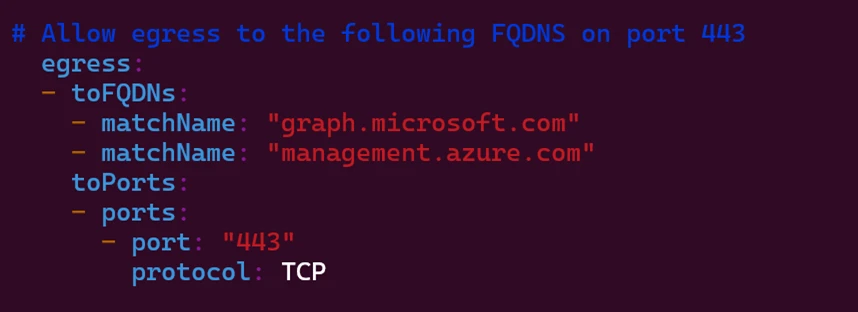

Mientras que las políticas de red tradicionales se basan en reglas basadas en IP para el control del tráfico foráneo, los servicios externos cambian con frecuencia sus direcciones IP. Esto dificulta la aplicación y respaldo de una seguridad coherente para las cargas de trabajo que se comunican más allá del clúster. Con el filtrado de nombres de dominio completo (FQDN) de Advanced Container Networking Services y el proxy DNS del agente de seguridad, las políticas de red pueden aislarse de los cambios de direcciones IP.

En la sucesivo sección, profundizaremos en cómo el filtrado FQDN puede mudar la forma en que protege las redes de Kubernetes.

Proxy DNS del agente de seguridad y filtrado FQDN

La posibilidad consta de dos componentes principales: el Agente de cilio y el agente de seguridad proxy DNS. Combinados, integran perfectamente el filtrado FQDN en los clústeres de Kubernetes, lo que permite un control más efectivo y manejable de las comunicaciones externas.

Agente de cilio

Cilium Agent es un componente de red crítico que se ejecuta como un DaemonSet adentro de clústeres usando Azure CNI con tecnología de Cilium. El agente maneja las políticas de red, seguridad de carga y red para los pods del clúster. Para pods con políticas FQDN aplicadas, Cilium Agent redirige los paquetes al proxy DNS para la resolución de nombres y actualiza la política de red utilizando las asignaciones FQDN:IP obtenidas del proxy DNS.

Proxy DNS del agente de seguridad

El proxy DNS que forma parte del agente de seguridad se ejecuta como DaemonSet en Azure CNI con tecnología del clúster Cilium con los servicios Advanced Container Networking habilitados. Maneja la resolución de DNS para pods y, si la resolución de DNS es exitosa, actualiza Cilium Agent con FQDN a asignaciones de IP.

La ejecución del proxy DNS del agente de seguridad en un conjunto de demonios separado (acns-security-agent) adjunto con el agente Cilium garantiza que los pods sigan teniendo resolución DNS incluso si el agente Cilium no funciona o se está actualizando. Con la función de modernización maxSurge de Kubernetes, el proxy DNS permanece activo durante las actualizaciones. Este diseño garantiza que la conectividad de red para cargas de trabajo esenciales de los clientes no se vea interrumpida conveniente a problemas de resolución de DNS.

Acogida de clientes y escenarios

Muchos clientes internos y externos implementaron Advanced Container Networking Services incluso durante su traducción preliminar para los siguientes casos de uso:

- Opción de problemas de degradación de aplicaciones y tiempos de demora de resolución de DNS mediante errores y métricas de DNS.

- Las aplicaciones y los pods pierden de forma intermitente la conectividad con otros pods o puntos finales externos. Las métricas del pod muestran que los administradores del clúster descartaron recuentos de paquetes, errores de TCP y retransmisiones para ayudar a depurar problemas de conectividad más rápidamente.

- Registros de flujo para depurar problemas de conectividad de red.

- Para habilitar la seguridad del clúster y hacer que las políticas sean más resistentes en caso de cambios de dirección IP, configurar políticas de red de Cilium utilizando FQDN en empleo de direcciones IP simplifica enormemente la sucursal de políticas.

En H&M Group, la ingeniería de plataformas es una praxis fundamental, respaldada por nuestra plataforma de progreso interna nativa de la cirro, que permite a los equipos de productos autónomos crear y introducir microservicios. La profunda observabilidad de la red y la sólida seguridad son claves para nuestro éxito, y las funciones del Servicio liberal de redes de contenedores nos ayudan a lograrlo. Los registros de flujo en tiempo actual aceleran nuestra capacidad para solucionar problemas de conectividad, mientras que el filtrado FQDN garantiza una comunicación segura con dominios externos confiables”. — Magnus Welson, director de ingeniería, plataforma de contenedores, Categoría H&M

La observabilidad descubierta que ofrece Advanced Container Networking Services nos ayudó enormemente cuando investigábamos un problema de parada impacto en uno de los grupos AKS de Japan Tobacco International. Con la información proporcionada por Advanced Container Networking Services, pudimos identificar el problema en el rendimiento del DNS y luego confirmar que la posibilidad que aplicamos fue exitosa”. Andrew Wytyczak-Partyka, director ejecutor de Codewave, Alexandru Popovici, director de DevOps y seguridad, JT International

En Ferrovial, en nuestra plataforma corporativa Kubernetes (indicación Kubecore), utilizamos el Advanced Container Networking Service para depurar problemas de conectividad en nuestras aplicaciones, utilizando herramientas de flujo de red en tiempo actual, aportándonos todos los detalles. Adicionalmente, los errores de DNS y las métricas disponibles a nivel de carga de trabajo nos brindan una visibilidad profunda de la red para solucionar problemas de degradación de las aplicaciones más rápidamente”. — Víctor Fernández, arquitecto senior de la cirro, Ferrovial

Conclusión

A medida que continúa su alucinación en el espacio nativo de la cirro, no se puede subestimar la importancia de integrar la seguridad y la observabilidad en cada capa de su infraestructura. Con las herramientas adecuadas, puede moverse más rápido, innovar más y hacerlo con la confianza de que sus cargas de trabajo están visibles y protegidas.

Obtenga más información sobre los servicios avanzados de redes de contenedores en Azure